fail2ban RCE 漏洞

时间:2021-09-30 来源:未知 人气:

1.fail2ban RCE 漏洞( CVE-2021-32749 )

https://research.securitum.com/fail2ban-remote-code-execution/

1.DongTai: 被动式交互式安全测试(IAST)产品,通过动态hook和污点跟踪算法等实现通用漏洞检测、多请求关联漏洞检测(包括但不限于越权漏洞、未授权访问)、第三方组件漏洞检测等

https://github.com/HXSecurity/DongTai

2.用于rooting/越狱 LG webOS 智能电视的漏洞

https://github.com/RootMyTV/RootMyTV.github.io

3.SuperMem: 基于分类类型处理 Windows 内存映像的 Python 脚本, 用于自动化事件响应

https://github.com/CrowdStrike/SuperMem

https://www.crowdstrike.com/blog/introducing-supermem-free-incident-response-tool/

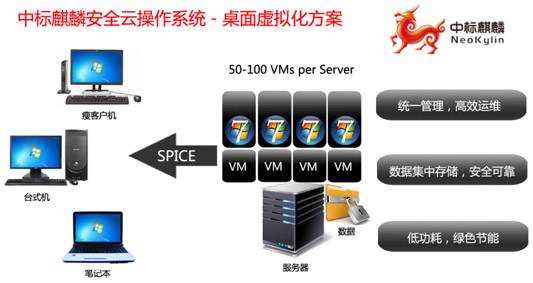

4.red_team_attack_lab: 具有各种真实操作系统和红队漏洞的虚拟环境

https://github.com/Marshall-Hallenbeck/red_team_attack_lab

5.PowerShx: PowerShdll 项目的重写和扩展, 提供绕过 AMSI 和运行 PS Cmdlet 的功能

https://github.com/iomoath/PowerShx

6.gitoops: 帮助攻击者和防御者识别 GitHub 组织中通过滥用 CI/CD 管道和 GitHub 访问控制实现的横向移动和特权升级路径

https://github.com/ovotech/gitoops

7.run-wasm: 在浏览器中运行基于 WASM 的代码执行的简单方法

https://github.com/slipHQ/run-wasm

1.Linux提权清单, 在基于 Linux 的机器和 CTF 上提升权限的各种方法

https://github.com/Ignitetechnologies/Linux-Privilege-Escalation

评论列表(条)